Aprende en Comunidad

Avalados por :

¡Acceso SAP S/4HANA desde $100!

Acceso a SAPGuía de cómo mejorar la implementación de SNC/Kerberos/SPNego: Conceptos y teoría para un inicio de sesión único eficiente

- Creado 01/03/2024

- Modificado 01/03/2024

- 170 Vistas

0

Cargando...

Guía de cómo - Cómo mejorar la implementación de SNC/Kerberos/SPNego

Introducción

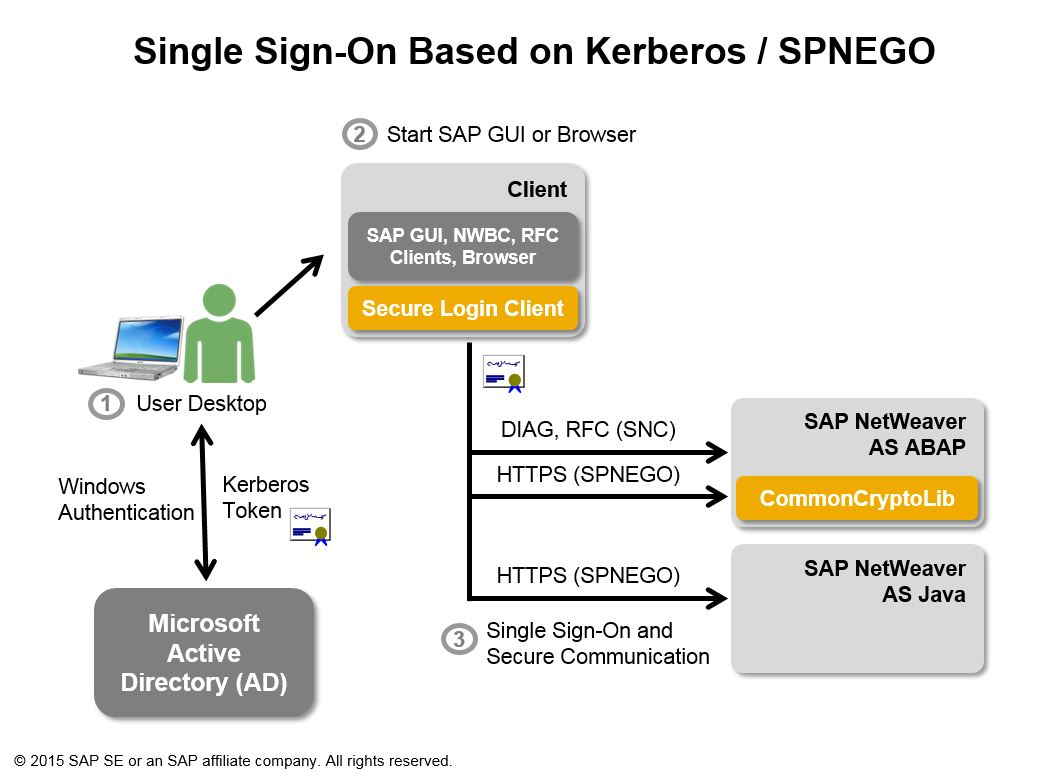

La implementación del inicio de sesión único (SSO) en una empresa se puede realizar siguiendo diferentes enfoques. Mientras que algunos prefieren el uso de certificados x.509 o SAML, otros prefieren Kerberos, SPNego y Conexión de Red Segura, por nombrar solo algunos. Si una alternativa es mejor que otra queda a la apreciación de cada uno.

Este documento se centra en la configuración de Kerberos y SPNego o más específicamente en la actualización de su implementación ya que configurarlo desde cero ya está cubierto en gran medida.

Aquí se presentan los casos de uso en los que se basa este conocimiento.

Una empresa que ejecuta muchos Sistemas SAP, la mayor parte del tiempo en entornos de 6 niveles (X, D, E, Q, R, P), está utilizando Conexión de Red Segura (SNC) para autenticar a sus usuarios sin proporcionar credenciales a SAP Logon. Los perfiles en SAP Logon son empujados a los usuarios finales por los administradores del sistema y no tienen la capacidad de modificar fácilmente (a través de la GUI) las entradas preconfiguradas. Cada entrada preconfigurada del archivo SAPLogon.ini hace uso de SNC y se basa en un servidor de mensajería para establecer la conexión con el Sistema SAP. Los usuarios pueden acceder a cada sistema sin proporcionar usuario ni contraseña. Gracias al uso de SNC, los usuarios finales nunca tuvieron que conocer la contraseña que habrían tenido que usar para acceder a esos sistemas si tuvieran que acceder de manera diferente. La mayoría de ellos ni siquiera tienen una contraseña definida en los Sistemas SAP. La empresa tiene una infraestructura de Administración Central de Usuarios (CUA) para manejar a los usuarios en todos los Sistemas SAP, por lo que su configuración no puede actualizarse directamente utilizando la transacción SU01, sin usar la CUA. La misma restricción se aplica a transacciones como SNC1 o SNC4 y sospecho que muchas otras sufren de eso.

La configuración actual que ofrece esa capacidad de inicio de sesión silencioso a través de SAP Logon no permite el mismo enfoque conveniente para el acceso basado en el navegador web. En el momento de escribir este documento, para beneficiarse del SSO a través de SAP Logon como a través del navegador web, es necesario usar SAP SSO 3.0 . Para mantenerse en un nivel lo más alto posible, consideraremos que SAP SSO 3.0 corresponde a la "nueva" implementación de SNC/Kerberos. Esta nueva implementación se introdujo a finales de 2013 y requiere, a diferencia de su predecesora, una licencia dedicada (para SAP SSO 3.0) para ser utilizada. Y además del aspecto de la licencia, usar SAP SSO 3.0 tiene un impacto importante en todo el ecosistema SAP ya que no funciona estándar lado a lado con la "vieja" implementación .

Dado que la seguridad es considerada por la mayoría de las personas como un tema complejo y sensible en general, hemos elaborado este documento con el mayor detalle posible y a menudo en una medida que va más allá de la exageración (cuando se trata de capturas de pantalla, por ejemplo). Esto se hace con el propósito de reducir al mínimo la cantidad de eventos inesperados que podrían ocurrir en el camino.

| NOTA: Presta atención de que todas las capturas de pantalla no provienen del mismo sistema ni de la misma implementación, podrías confundirte al ver elementos que provienen de diferentes entornos (X, D, E, Q, R, P). Están ahí solo para ilustrar los pasos pero desafortunadamente no se relacionan con un único proceso de implementación. |

Algo de teoría

Antes de sumergirnos en la configuración, podría ser interesante echar un vistazo más de cerca a los conceptos y los mecanismos que se encuentran detrás de esos términos, Kerberos y SPNego. Luego, para concluir esta sección, unas palabras sobre las diferencias entre las capacidades ofrecidas por la "vieja" y la "nueva" implementación de Kerberos/SPNEGO.

Conceptos

"Kerberos es un protocolo de autenticación que se puede utilizar para el inicio de sesión único (SSO)."

SPNEGO (Mecanismo de Negociación GSSAPI de Protocolo Simple) es un mecanismo utilizado en un contexto cliente-servidor para negociar la elección de la tecnología de seguridad. Se utiliza cuando las partes no tienen idea de los protocolos de autenticación que soporta su interlocutor. El mecanismo de seguridad negociable incluye Kerberos.

¿Cómo funciona Kerberos?

La siguiente ilustración de Dan Lebrero en su

Pedro Pascal

Se unió el 07/03/2018

Facebook

Twitter

Pinterest

Telegram

Linkedin

Whatsapp

Sin respuestas

No hay respuestas para mostrar

Se el primero en responder

No hay respuestas para mostrar

Se el primero en responder

© 2026 Copyright. Todos los derechos reservados.

Desarrollado por Prime Institute

Hola ¿Puedo ayudarte?