Aprende en Comunidad

Avalados por :

¡Acceso SAP S/4HANA desde $100!

Acceso a SAPAspectos de segurança na camada de transporte para conteúdo pré-empacotado: Lado do Cliente vs. Lado do Servidor

- Creado 01/03/2024

- Modificado 01/03/2024

- 80 Vistas

0

Cargando...

Neste blog, vamos analisar um dos aspectos mais importantes de qualquer solução baseada na nuvem, a segurança. Vamos manter nosso foco limitado aos aspectos de segurança da camada de transporte que são relevantes para o uso de conteúdo pré-empacotado apenas. Como a segurança é um tema vasto, vamos cobrir em duas publicações. Nesta publicação, falaremos sobre a segurança do lado do cliente e na próxima falaremos sobre a segurança do lado do servidor.

Segurança do Lado do Cliente

Vamos começar entendendo o que é segurança do lado do cliente, com um exemplo muito simples. Vamos pegar o exemplo de qualquer site que utilize SSL.

Nota: Estou usando o navegador Google Chrome para esta publicação, mas o mesmo é válido para qualquer outro navegador.

O ponto de interesse aqui é o ícone de cadeado verde mostrado acima. O símbolo de cadeado indica que o site está usando SSL e a cor verde indica que o navegador estabeleceu com sucesso uma conexão segura com o site. Aqui o navegador atua como cliente e o site é o servidor (provedor de SSL). Por que o navegador confia no site? Isso ocorre porque o navegador confia no certificado emitido pela autoridade raiz para o site em questão.

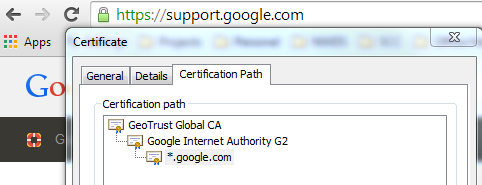

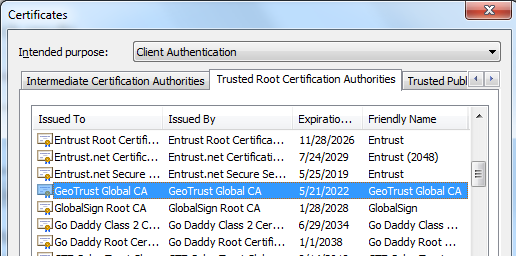

Por exemplo, para este site, o próprio certificado é a última entrada *.google.com, que é emitido pela Google Internet Authority G2 (autoridade intermediária), que por sua vez é assinada pela GeoTrust Global CA (certificado raiz). Cada cliente mantém uma lista de autoridades de certificação raiz confiáveis, no caso do Chrome (navegador) isso pode ser visto abaixo.

Portanto, para que o cliente continue com o processo de negociação SSL, um requisito muito básico é que o cliente confie na CA raiz do certificado do servidor, caso contrário, o processo de negociação SSL será encerrado no lado do cliente com um erro de certificado de pares rejeitado pelo verificador de cadeia ou incapaz de encontrar uma rota de certificação válida para o destino solicitado.

Além disso, no caso de autenticação mútua baseada em certificados, onde o cliente se autentica com um certificado, o certificado do cliente deve ser assinado por uma CA que esteja na lista de confiança do Servidor (Na próxima publicação do blog veremos a autenticação do lado do servidor). Durante um processo de negociação SSL autenticado pelo cliente na fase de negociação, o Servidor apresenta uma lista de emissores (CA) em que confia e espera que o certificado do cliente seja assinado por um dos emissores da lista.

HCI (Autenticação baseada em certificados)

Agora, com essa compreensão básica, vamos mudar nosso foco para HCI. HCI atua como cliente ao enviar uma solicitação para um sistema de destino, por exemplo, os sistemas SAP Cloud for Customer ou SAP Business Suite (CRM ou ERP).

Configuramos se HCI usará autenticação básica ou autenticação baseada em certificados no canal receptor, como mostrado abaixo (aqui usei o adaptador receptor IDOC, mas isso é válido para todos os outros adaptadores também). Por padrão, o canal receptor usa autenticação de certificado de cliente, mas, em caso

Pedro Pascal

Se unió el 07/03/2018

Facebook

Twitter

Pinterest

Telegram

Linkedin

Whatsapp

Sin respuestas

No hay respuestas para mostrar

Se el primero en responder

No hay respuestas para mostrar

Se el primero en responder

© 2026 Copyright. Todos los derechos reservados.

Desarrollado por Prime Institute

Hola ¿Puedo ayudarte?